port+link-type+access

作者:独猎鹏

2、保护内部网络安全性

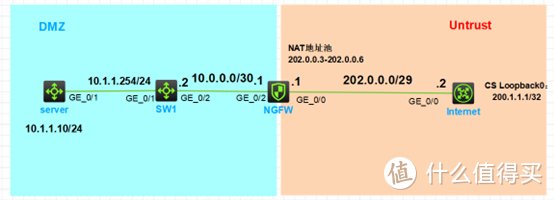

(1)设备命名、接口启用IP地址

NGFW:

#

sysname NGFW 设备命名为NGFW

#

interface GigabitEthernet1/0/0 进入接口视图下,配置IP地址

ip address 202.0.0.1 255.255.255.248

#

interface GigabitEthernet1/0/2 进入接口视图下,配置IP地址

ip address 10.0.0.1 255.255.255.252

#

SW1:

#

sysname SW1 设备命名为SW1

#

interface GigabitEthernet1/0/2 进入接口视图下

port link-mode route 修改接口为三层模式(缺省为bridge二层桥模式)

ip address 10.0.0.2 255.255.255.252 配置接口IP地址

#

Internet:

#

sysname internet 设备命名为internet

#

interface GigabitEthernet0/0 进入接口视图下

ip address 202.0.0.2 255.255.255.248 添加ip地址

#

interface LoopBack0 添加loopback接口,逻辑接口,用于模拟公网

description CS 接口添加描述,意思为:测试

ip address 200.1.1.1 255.255.255.255 接口配置ip地址

#

(2)DMZ区域配置(DHCP配置,绑定配置)、Untrust区域配置

A、安全区域划分

NGFW:

#

security-zone name DMZ 进入dmz安全区域

import interface GigabitEthernet1/0/2 将内网接口加入到dmz安全区域

#

security-zone name Untrust 进入untrust安全区域

import interface GigabitEthernet1/0/0 将公网接口加入到untrust安全区域

#

B、DHCP配置

分配指定IP地址给Server

1)获取IP地址

I、Server配置:

Server(通过交换机模拟):

#

sysname Server 设备命名为Server

#

vlan 10 创建vlan 10

#

interface GigabitEthernet1/0/1 进入接口视图下

port link-mode bridge 接口设置为桥模式

port access vlan 10 将接口属于vlan 10

#

interface Vlan-interface10 配置三层虚接口(逻辑接口)

#

II、查询server mac地址

[Server]display interface Vlan-interface 10 查询接口参数,目的是查看mac地址

Vlan-interface10

Current state: UP

Line protocol state: UP

Description: Vlan-interface10 Interface

Bandwidth: 100000 kbps

Maximum transmission unit: 1500

Internet address: 10.1.1.10/8 (DHCP-allocated)

IP packet frame type: Ethernet II, hardware address: 06db-1d10-0902

IPv6 packet frame type: Ethernet II, hardware address: 06db-1d10-0902

Last clearing of counters: Never

Last 300 seconds input rate: 4 bytes/sec, 32 bits/sec, 0 packets/sec

Last 300 seconds output rate: 3 bytes/sec, 24 bits/sec, 0 packets/sec

Input: 11 packets, 2046 bytes, 0 drops

Output: 30 packets, 4156 bytes, 0 drops

III、DHCP配置

SW1:

#

vlan 10 创建vlan10

#

interface GigabitEthernet1/0/1 进入接口视图下

port link-mode bridge 接口为二层接口,桥模式

port access vlan 10 接口属于vlan 10

#

interface Vlan-interface10 进入三层虚接口视图下

ip address 10.1.1.254 255.255.255.0 配置网关地址

#

dhcp enable 启用dhcp服务功能

#

dhcp server ip-pool server 创建地址池

gateway-list 10.1.1.254 配置网关地址

network 10.1.1.0 mask 255.255.255.0 添加可以分配地址段

forbidden-ip 10.1.1.254 保护起来ip地址不被分配

static-bind ip-address 10.1.1.10 mask 255.255.255.0 hardware-address 06db-1d10-0902

# 配置给server分配指定ip地址为10.1.1.10

Server(通过交换机模拟):

#

interface Vlan-interface10 进入三层虚接口视图下

ip address dhcp-alloc 动态获取ip地址(此命令用于接口启用dhcp客户端功能)

#

(3)安全策略,实现区域之间可以互相访问

NGFW:

#

object-group ip address dmz 添加dmz地址组

0 network subnet 10.1.1.0 255.255.255.0 添加地址段

#

object-group ip address untrust 添加untrust地址组

0 network subnet 0.0.0.0 0.0.0.0 访问公网允许所有,any

#

security-policy ip 添加安全策略

rule 0 name dmz-untrust 策略为dmz区域到untrust区域

action pass 动作为允许

source-zone dmz 源安全区域为dmz

destination-zone untrust 目的安全区域为untrust

source-ip dmz 源ip地址为dmz地址组

destination-ip untrust 目的IP地址为untrust地址组

#

(4)开启攻击防范

NGFW:

#

attack-defense policy attack 开启攻击防范功能

signature detect land action drop logging 启用land攻击防范,发现攻击丢包并记录日志

#

security-zone name Untrust 进入untrust安全区域

attack-defense apply policy attack 应该单包攻击防范功能。

#

注意:所有的单包攻击均如上配置。仔细看需求进行修改。

(5)配置NAT

NGFW:

#

nat address-group 1 添加nat地址池

address 202.0.0.3 202.0.0.6 地址池地址为202.0.0.3到202.0.0.6共4个地址

#

acl basic 2023 配置允许内网访问外网的acl

description nat 添加描述,意思是本acl给nat使用

rule 0 permit source 10.1.1.0 0.0.0.255 添加允许访问公网的内网地址段

#

ip route-static 0.0.0.0 0 202.0.0.2 配置到公网路由

#

ospf 1 启用ospf路由协议,进程号为1(默认进程为1)

default-route-advertise ospf生成默认路由(引入static生成的默认路由)

area 0.0.0.0 进入区域0(骨干区域)

network 10.0.0.0 0.0.0.3 发布互联业务网段

#

acl advanced 3000 配置acl,目的是实现防火墙和sw1之间能够允许ospf协议报文

rule 0 permit ip source 10.0.0.1 0 destination 10.0.0.2 0

rule 5 permit ospf

#

zone-pair security source Local destination DMZ 添加安全策略,实现local可以访问dmz

packet-filter 3000

#

acl advanced 3001 配置acl,目的是实现防火墙和sw1之间能够允许ospf协议报文

rule 0 permit ip source 10.0.0.2 0 destination 10.0.0.1 0

rule 5 permit ospf

#

zone-pair security source DMZ destination Local 添加安全策略,实现dmz可以访问local

packet-filter 3001

#

interface GigabitEthernet1/0/0

nat outbound 2023 address-group 1 公网接口应用nat功能,关联acl及地址池

#

SW1:

#

ospf 1 启用ospf路由协议,进程号为1(默认进程为1)

silent-interface Vlan-interface10 接口配置为静默端口(防止路由泄露给客户端)

area 0.0.0.0 进入区域0(骨干区域)

network 10.0.0.0 0.0.0.3 发布互联业务网段

network 10.1.1.0 0.0.0.255 发布业务网段

#

(6)测试

ping 200.1.1.1 测试公网可达,目的看nat配置是否正确

Ping 200.1.1.1 (200.1.1.1): 56 data bytes, press CTRL_C to break

56 bytes from 200.1.1.1: icmp_seq=0 ttl=253 time=3.000 ms

56 bytes from 200.1.1.1: icmp_seq=1 ttl=253 time=2.000 ms

56 bytes from 200.1.1.1: icmp_seq=2 ttl=253 time=2.000 ms

56 bytes from 200.1.1.1: icmp_seq=3 ttl=253 time=3.000 ms

56 bytes from 200.1.1.1: icmp_seq=4 ttl=253 time=2.000 ms

--- Ping statistics for 200.1.1.1 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 2.000/2.400/3.000/0.490 ms

%Dec 1 17:28:31:038 2023 Server PING/6/PING_STATISTICS: Ping statistics for 200.1.1.1: 5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss, round-trip min/avg/max/std-dev = 2.000/2.400/3.000/0.490 ms.

[NGFW]display nat session 查看nat会话表

Slot 1:

Initiator:

Source IP/port: 10.1.1.10/218

Destination IP/port: 200.1.1.1/2048

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: ICMP(1)

Inbound interface: GigabitEthernet1/0/2

Source security zone: DMZ

Total sessions found: 1

查看文章精彩评论,请前往什么值得买进行阅读互动

","gnid":"9a8a94753b5517c41","img_data":[{"flag":2,"img":[{"desc":"","height":"200","title":"","url":"https://p0.ssl.img.360kuai.com/t01b329a67db6b86281.jpg","width":"554"}]}],"original":0,"pat":"art_src_1,fts0,sts0","powerby":"pika","pub_time":1701475051000,"pure":"","rawurl":"http://zm.news.so.com/2cc518ed06dabcc22d7e6d56f304ba6d","redirect":0,"rptid":"bea3a440d167a166","rss_ext":[],"s":"t","src":"什么值得买","tag":[],"title":"H3CNE-Secutity笔记 (仅实验)

焦柔许1508华为汇聚层交换机24口怎么配置 求详细步骤~ -

阳高娥19520181522 ______ 先进24口: int e 1/0/24 将该口设置为Trunk口: port link-tape trunk 配置允许该Trunk口通过的vlan: port trunk permit vlan 100 200 300

焦柔许1508管理员vlan要怎么才能加端口进去 -

阳高娥19520181522 ______ 例如你的管理vlan 是10 那就是 先进端口 然后设置端口为access口 然后加入到vlan10就可以 具体命令是 1、 int e0/1 2、 port link-type access 3、 port access vlan 10 如果你的管理vlan 是1 那就不用设置 系统默认所有端口都在vlan1中

焦柔许1508华为三层交换机如何实现不同vlan间的通信 -

阳高娥19520181522 ______ 这个好办啊,用三层交换机的三层直接就通了, SA-SB接口用trunk,允许vlan 10 SA:vlan batch 10 20 30,PC1接口 port link-type access,port default vlan 10,PC2接口 port link-type access,port default vlan 20,SA-SB接口port lik-type tunk ,port trunk ...

焦柔许1508port - group link - typ 什么意思 -

阳高娥19520181522 ______ port-group link-typ 港口群链接类型

焦柔许1508如何配置华为交换机的端口为trunk口,并制定透传vlan 1000 to 2000. -

阳高娥19520181522 ______ 进入指定端口: interface GigabitEthernet0/0/1 然后配置端口类型trunk口,和所需透传的vlan值: port link-type trunk port trunk allow-pass vlan 1001 to 2000

焦柔许1508H3C交换机如何配置VLAN -

阳高娥19520181522 ______ 连接线路: 1、电源线连接成功时交换机会有声音. 2、一条外网的网线接入24个千兆口中任意一个,使用另外的接口连接电脑.如需使用超级终端对交换机进行配置,需申请console线连接console接口. 配置电脑: 设置管理计算机的IP地址说...

焦柔许1508华为5700交换机给一个端口设置 成access;保存了.现在想改成trunk. -

阳高娥19520181522 ______ 在端口下面:undo port default access vlan port link-type trunk

焦柔许1508交换机的端口vlan配置需要注意什么? -

阳高娥19520181522 ______ 一般来说VLAN1 作为保留,配置成管理交换机的IP,在配置上网关就可以远程TELNET\SSH上去 每款交换机所支持vlan数不同,具体可看交换机的说明书,一般来说都支持到4096,有几个VLAN 是为令牌环保留的,可以通过#show vlan b看到.CISCO 的cty IOS配置命令就两行挺简单的.(config-if)# switch mode access (定义接口类型,access为接入层,trunk为交换机级联用并需 指定 封装类型匹配一致双方) (config-if)# switch access vlan 10 (将你已经进入的端口划入VLAN10中,可通过#show vlan b查看到)

焦柔许1508华为交换机2326如何删除port link - type trunk,用undo port link - type 不行, -

阳高娥19520181522 ______ port link-type access这个不用来删除的,改回ACCESS模式.交换机的端口工作模式一般可以分为三种:access和trunk和hybird .你要做的是...