stream抓包工具在线下载

作者:windshow

家庭网络背景

目前家里升级了千兆,老光猫测速勉强可以到900兆左右不太稳定,家庭网络主要包含

1.老光猫一个千兆口

2.J4125软路由4口2.5g

3.交换机更换为USW-Enterprise-8-POE 8口2.5G三层POE交换机

4.unifi 3个ap 2.4G 作为IOT家庭设备网络 ,5G以上作为手机电脑网络

5.另外自组8盘位NAS带万兆网卡

开始升级

最近,家里作为电信的老用户,有幸升级到了千兆网络,然而我们的老光猫却开始显得力不从心,跑不满千兆网速。在头条上居然收到G7615光猫推送,在某鱼上找了下收2台了中兴G7615电信版光猫。经过一番配置和探索,下面就让我分享一下我的升级小记。

翻车

第一台,经验浅收的是上海sdn4月份的,直接翻车,普通用户的密码都没有,寻求大佬远程也没能解决,大家购买的时候注意,我感觉只能ttl刷。

第二台,有超密,按照恩山大佬的工具教程开telnet ,切换地区,根据老光猫的配置方式对新光猫进行了配置。当我把光纤插上后,新光猫重启了2次,心里咯噔一下感觉要坏事,慌忙试了下无线,新光猫可以正常运行,但原本存在的超级用户没了,心里不甘心,复位若干次,再也没能开通telnet,应该下发覆盖了超密,并且关闭了telnet。问了大佬,似乎没什么办法了。

具体步骤如下

下载工具 下载 “中兴 配套工具本地一键开启Telnet工具”

输入超级用户名密码 开启telnet

进入切换地区(省份)

输入命令

cat /etc/init.d/regioncode 查看区域

upgradetest sdefconf 200 (jiangsu)

普通用户提权(事后想起应该这样做)

最好这里给普通用户提权一下

以下是提权命令

—user提权—

sendcmd 1 DB set DevAuthInfo 1 Level 1

sendcmd 1 DB save

进入网页后台

进入http://192.168.1.1 输入 超级用户或者提权后用户的用户名密码

进入后台

第一步,这时候我的光猫是XGPON模式,进入后台管理-上行方式选择XEPON 保存

第二步,设置网络

进入网络 添加修改老光猫的配置

这里我多添加了一项 6_INTERNET_R_VID_1029,实现无线的pppoe拨号(后面通过它重新获得了超密) ,添加后小翼管家可是正常使用。

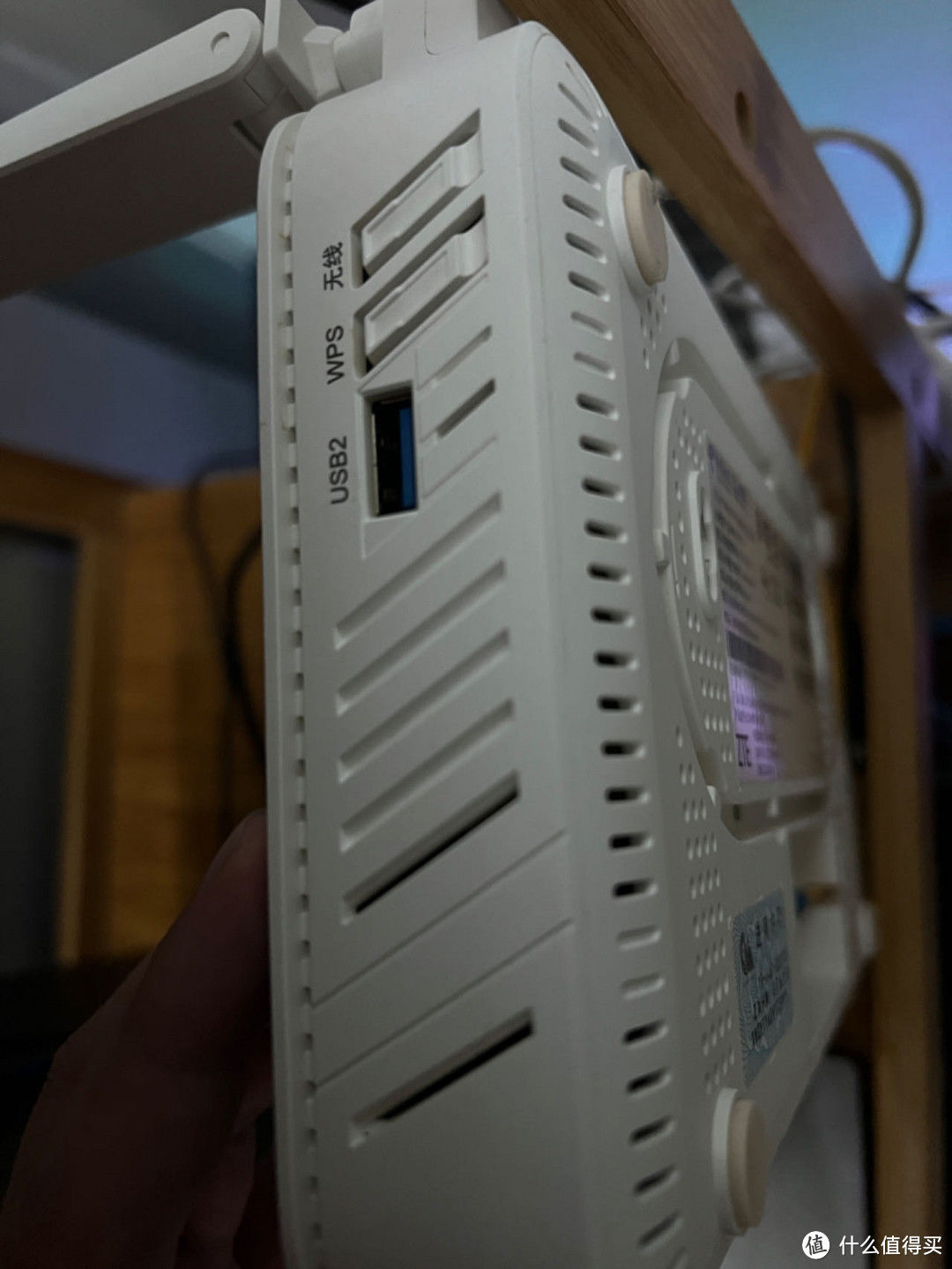

这款猫有个很好的功能,侧面有wifi开关,非常方便。

转机

注意这时候光猫的5Gwifi被我配置pppoe拨号 ,是可以上网的,然后小翼管家也正常使用。

查找相关资料找到一篇通过网络嗅探小翼管家破解超密的帖子,没想到成功了《适用于任何电信光猫获取超级管理员密码的方法》。

整体思路是 通过开关小翼管家的某些设置 抓包然后提交代码获取超密

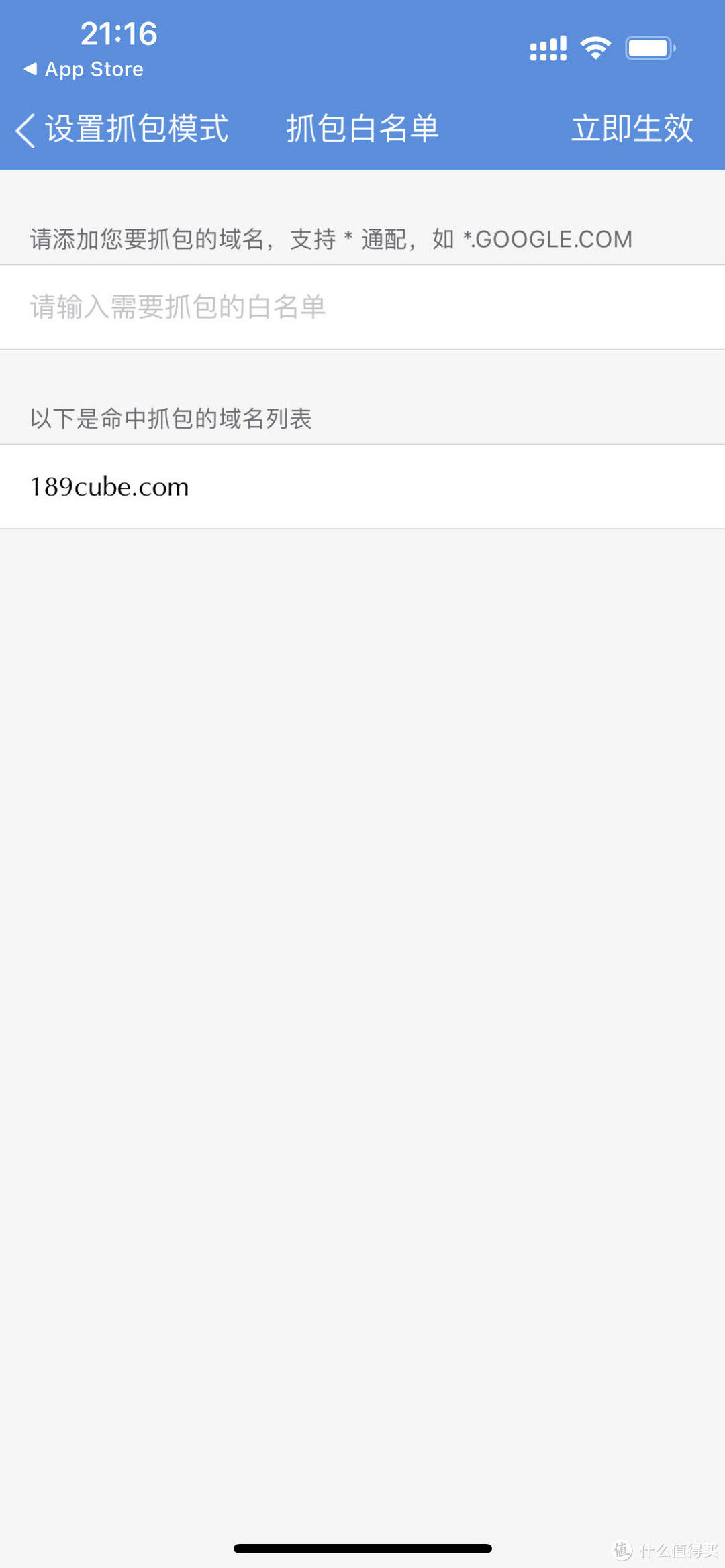

ios为例 ,首先安装 “Stream” (ios系统下载抓包软件 Stream 安卓系统下载HttpCanary )

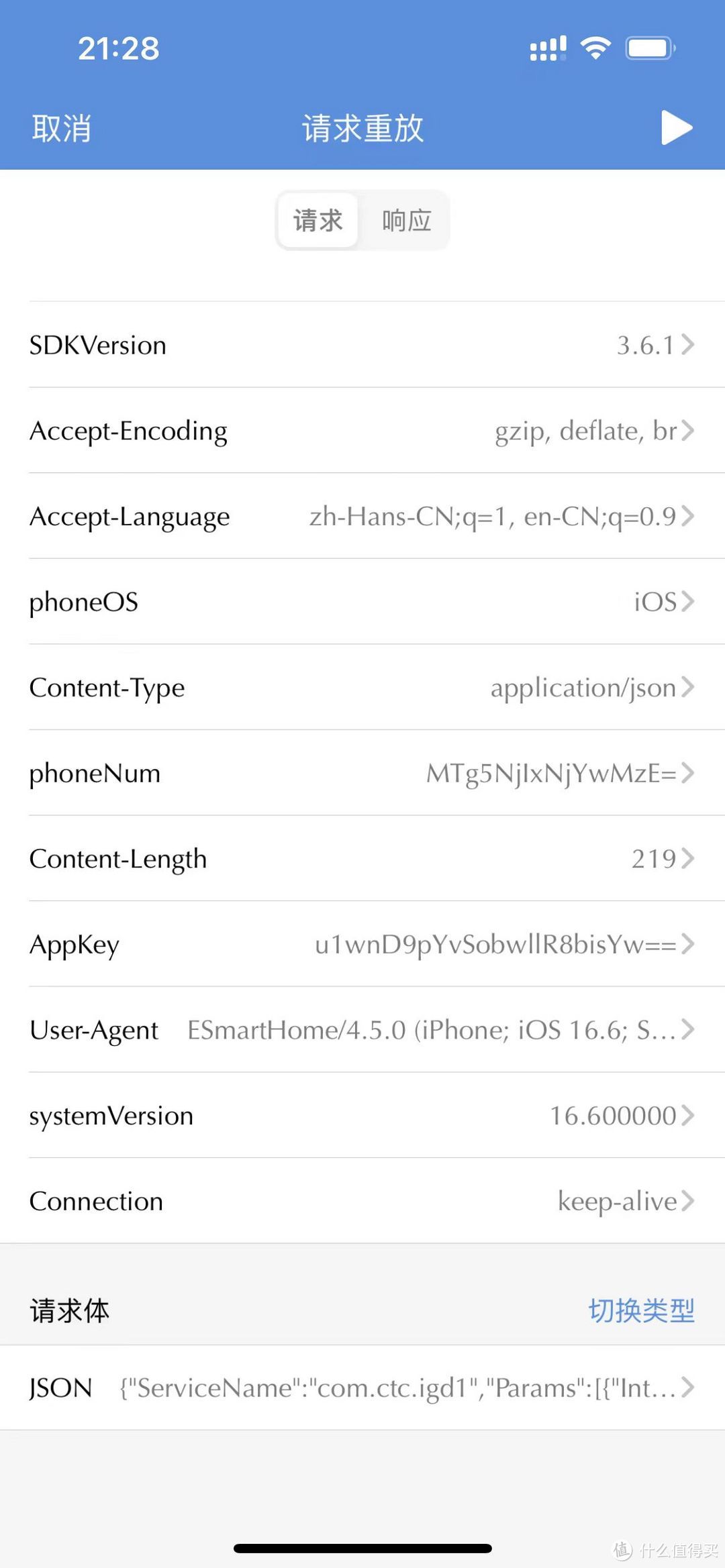

然后根据 stream 教程安装证书,在steam中设置抓包模式,设置白名单

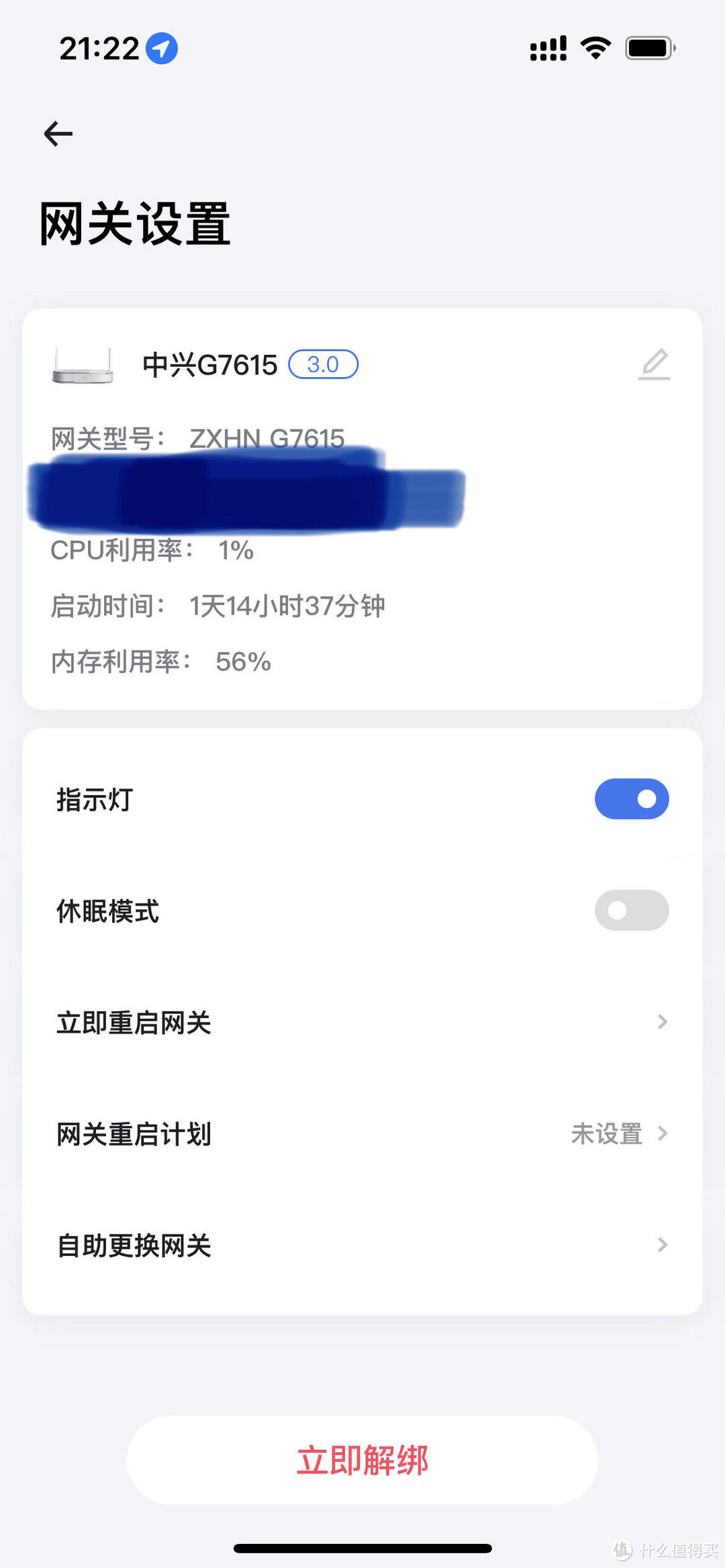

通过pppoe的无线上网 启动好小翼管家 绑定光猫设备

stream中 点击开始抓包 ,切换到小翼管家 开关指示灯

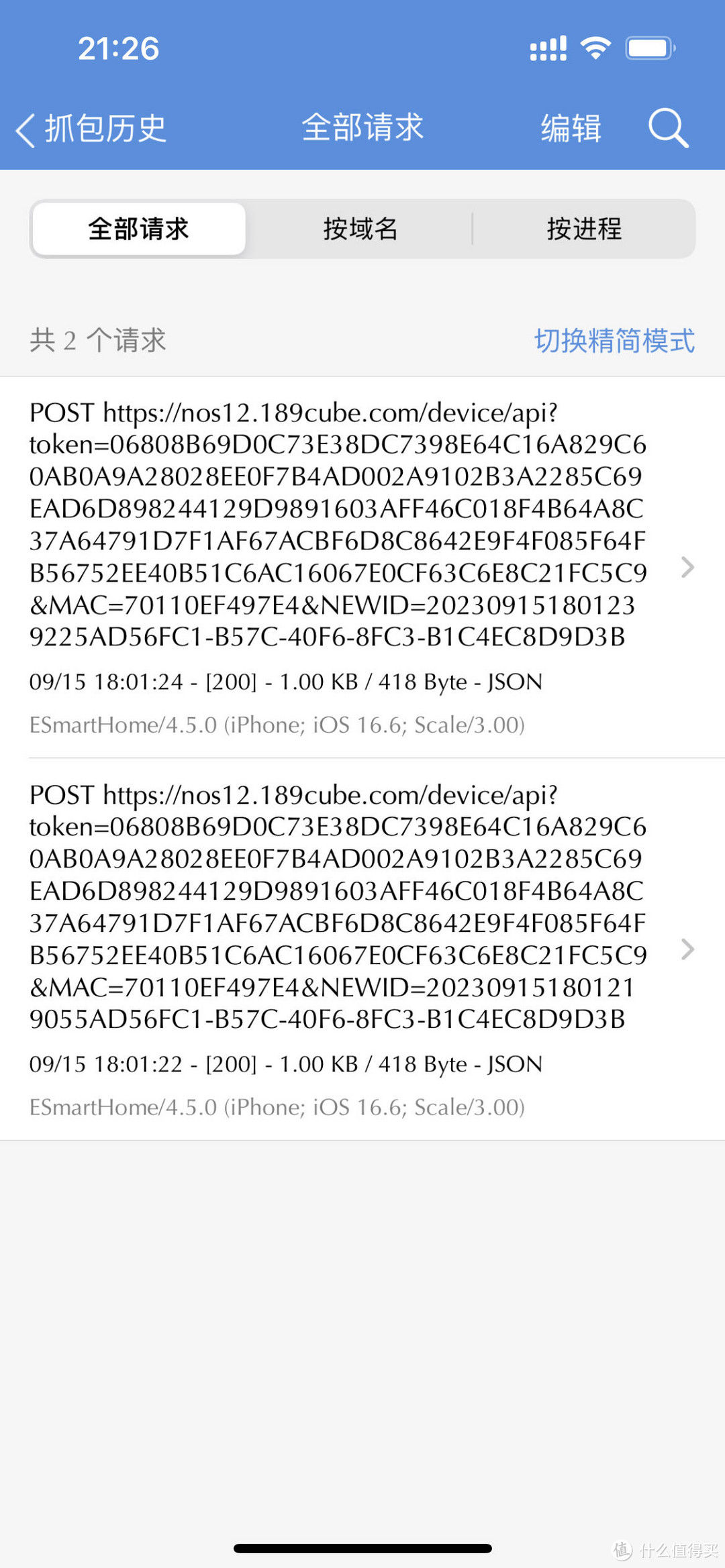

然后停止抓包,在抓包历史中查看 189cube.com 的记录

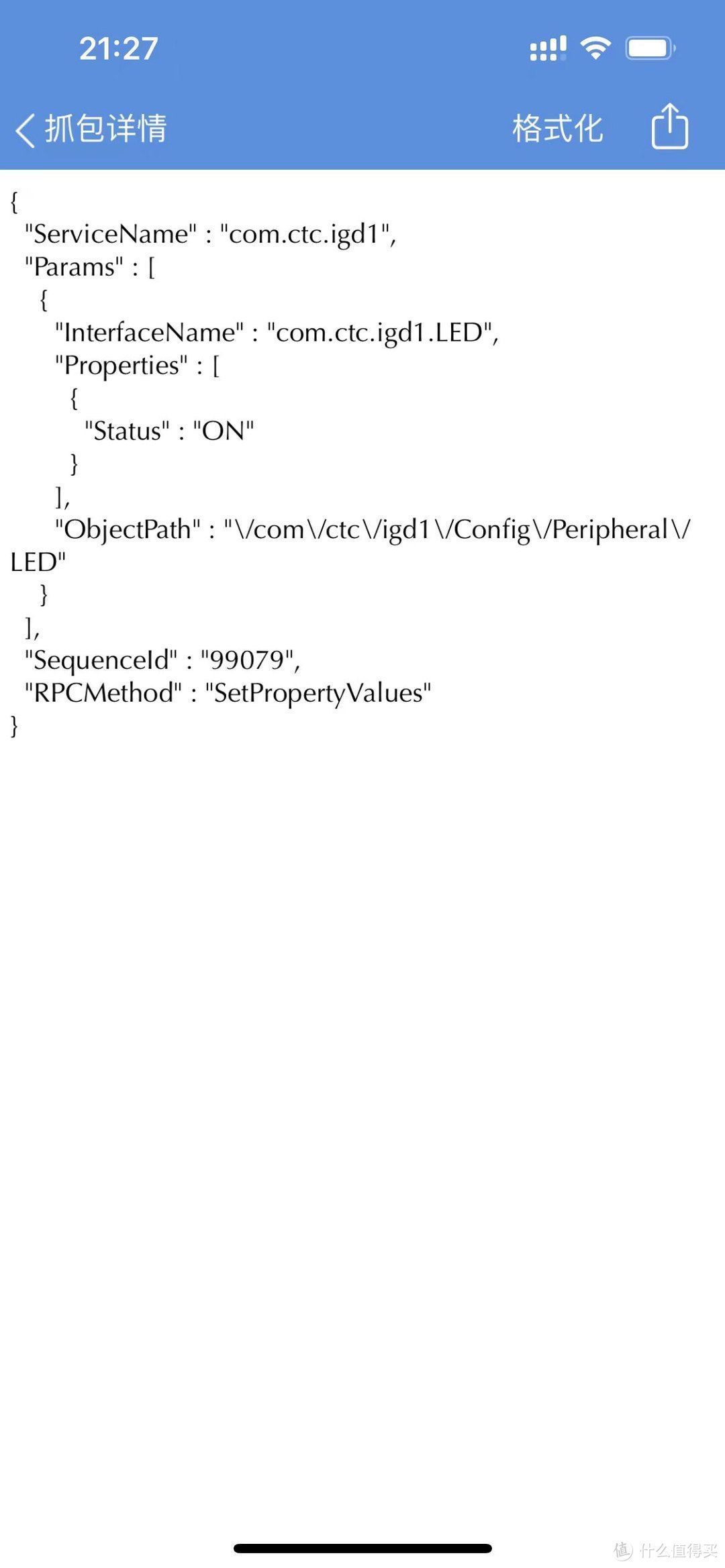

点击查看详细

点击请求体json

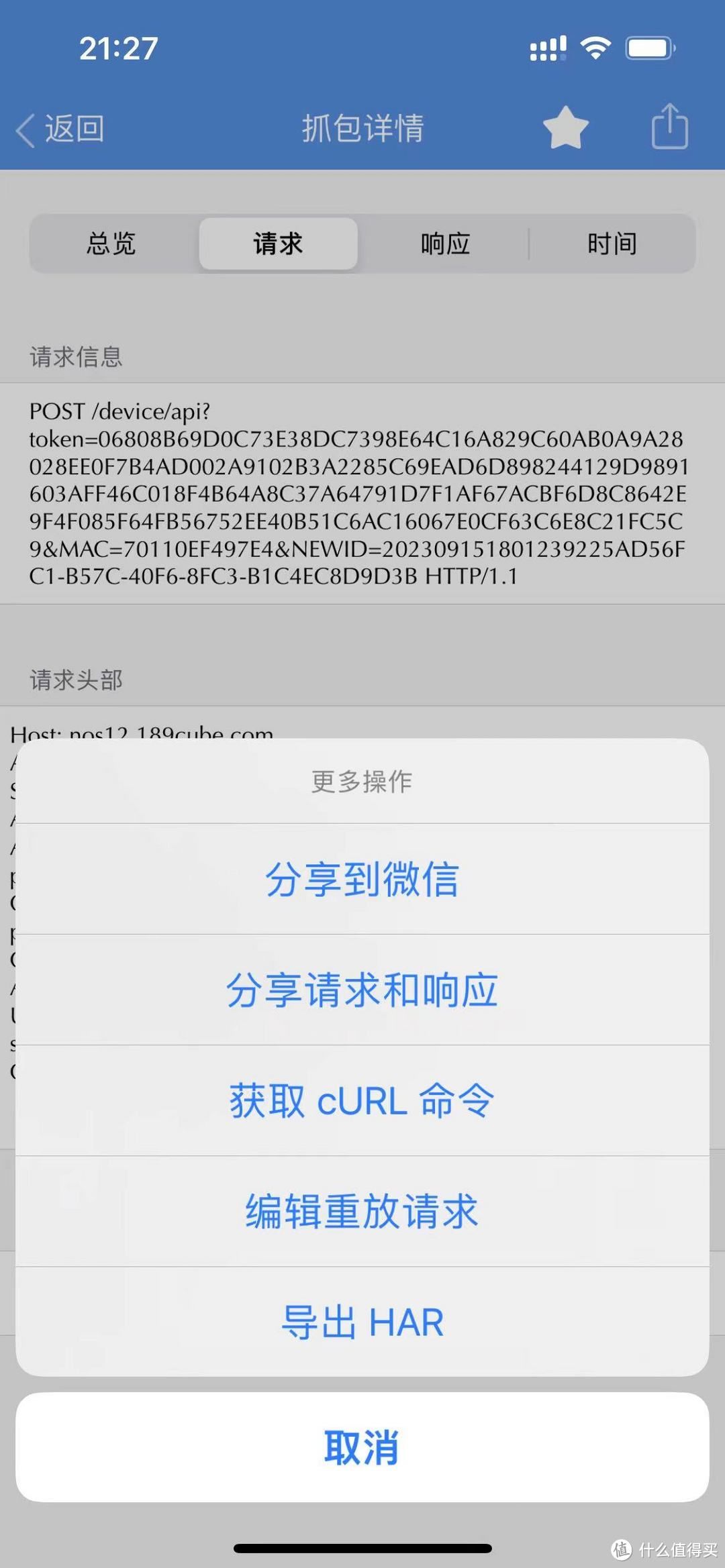

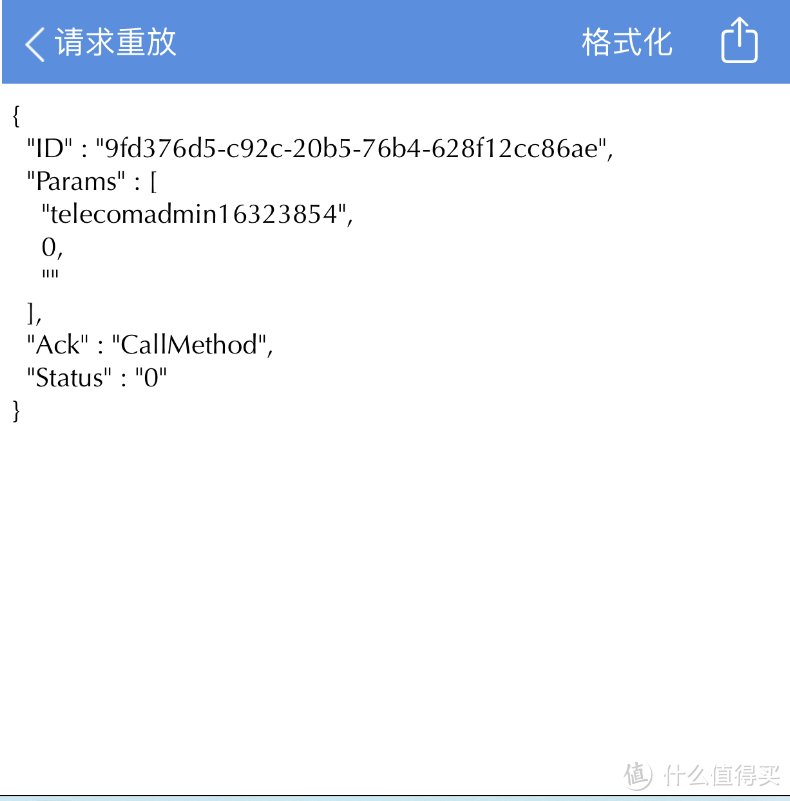

点击分享,然后点击编辑重放请求

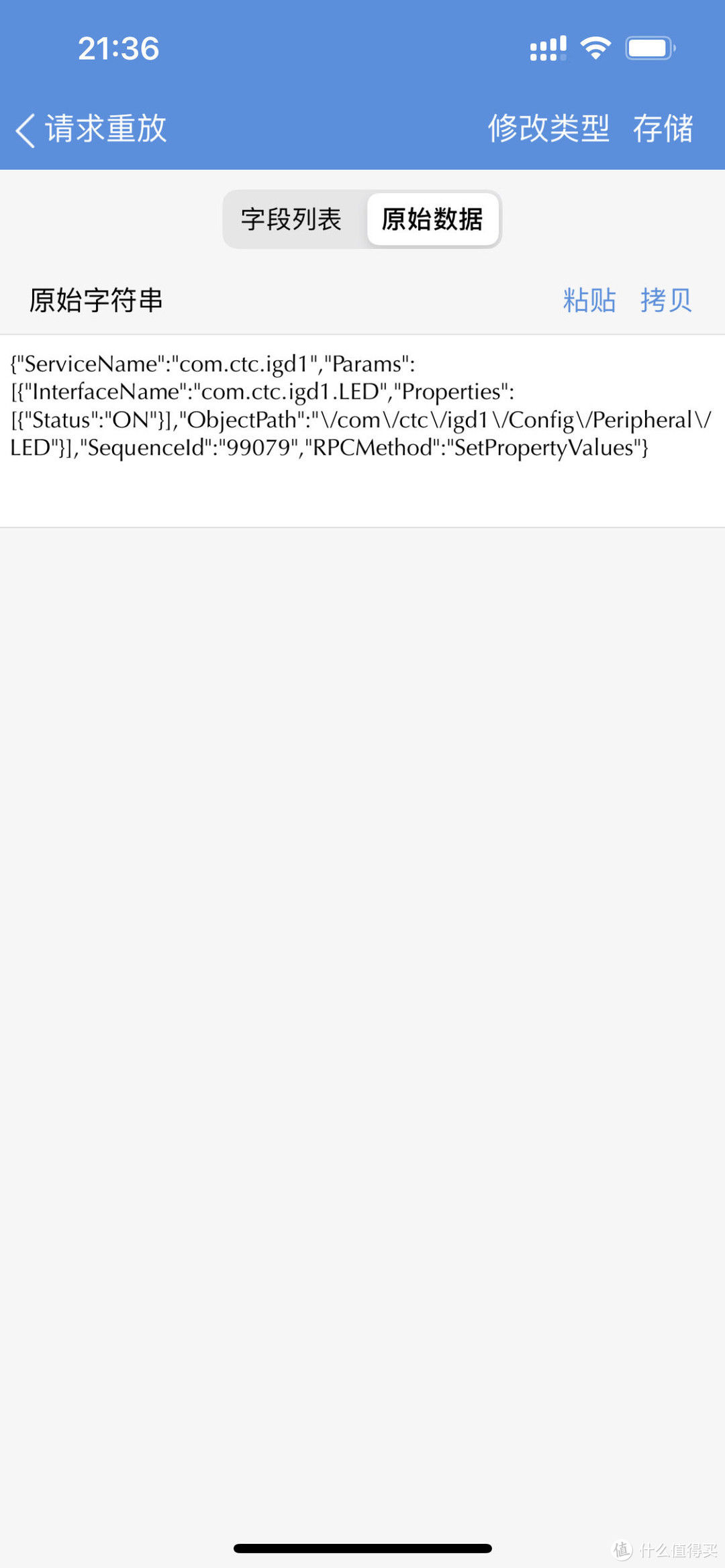

点击下面的请求体JSON,并切换到 原始数据 模式

原始字符串 删除 替换成

{

"Params": [],

"MethodName": "GetTAPasswd",

"RPCMethod": "CallMethod",

"ObjectPath": "/com/ctc/igd1/Telecom/System",

"InterfaceName": "com.ctc.igd1.SysCmd",

"ServiceName": "com.ctc.igd1"

}

点储存 返回到 请求 页面,然后点击右上角 播放键

查看响应体

这部分是参考帖子完成的获取超密步骤,还不清楚的,具体去en山看一下非常详细,也有些人获取失败了,我这边是成功获得了。

然后就重新使用工具开启telnet,给普通用户提权。

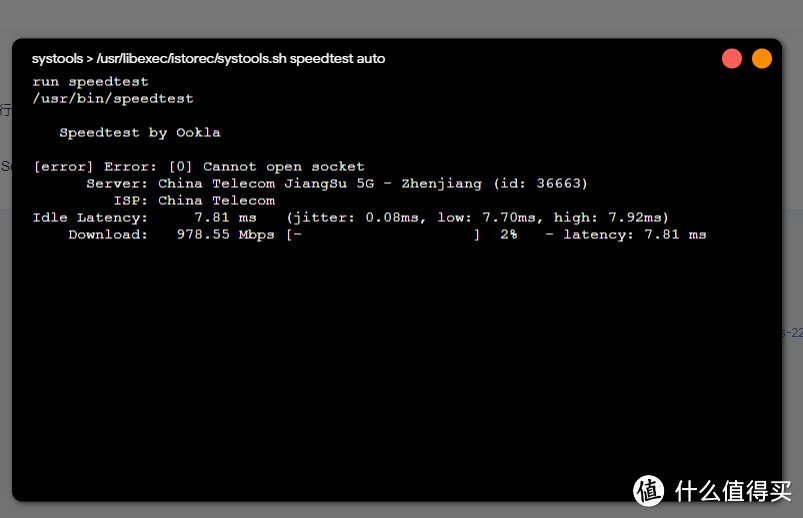

以上光猫配置完毕,经测试光猫跑到了 epon模板极限,比原来勉强900M有所提升。

以下是中兴光猫部分设置命令,仅供参考

需先开启Telnet进入

解决刷完后打开任意网页自动跳转LOID注册页面—

sendcmd 1 DB set PDTCTUSERINFO 0 Status 0

sendcmd 1 DB set PDTCTUSERINFO 0 Result 1

sendcmd 1 DB save

—开永久telnet(密码Zte521)—

sendcmd 1 DB p TelnetCfg

sendcmd 1 DB set TelnetCfg 0 Lan_Enable 1

sendcmd 1 DB set TelnetCfg 0 TS_UName root

sendcmd 1 DB set TelnetCfg 0 TSLan_UName root

sendcmd 1 DB set TelnetCfg 0 TS_UPwd Zte521

sendcmd 1 DB set TelnetCfg 0 TSLan_UPwd Zte521

sendcmd 1 DB set TelnetCfg 0 Max_Con_Num 99

sendcmd 1 DB set TelnetCfg 0 ExitTime 999999

sendcmd 1 DB set TelnetCfg 0 InitSecLvl 3

sendcmd 1 DB set TelnetCfg 0 CloseServerTime 9999999

sendcmd 1 DB set TelnetCfg 0 Lan_EnableAfterOlt 1

sendcmd 1 DB save

killall telnetd

—备份mtd0分区–

dd if=/dev/mtd0 of=/mnt/【优盘目录名】/f7607p.bin

或

cat /dev/mtd0 > /mnt/【优盘目录名】/f7607p.bin

—删除Wi-Fi前缀—

sendcmd 1 DB set WLANCfg 0 ESSIDPrefix (设置2.4G的ssid前缀为空)

sendcmd 1 DB set WLANCfg 4 ESSIDPrefix (设置5G的ssid前缀为空)

sendcmd 1 DB save

—切换区域(省份)—

cat /etc/init.d/regioncode 查看区域

upgradetest sdefconf 215 (shanxi)

—修改超密—

sendcmd 1 DB set DevAuthInfo 0 User xxxxxxxx (改超级用户名)

sendcmd 1 DB set DevAuthInfo 0 Pass xxxxxxxx(改超级用户密码)

—查看系统参数—

setmac show2

—修改ponmac—

setmac 1 32769 MAC地址

—删除电信远程控制—

sendcmd 1 DB p MgtServer (查看一下当前的电信远程控制)

sendcmd 1 DB set MgtServer 0 URL http://127.0.0.1 把服务器 URL 改掉

sendcmd 1 DB set MgtServer 0 Tr069Enable 0 禁用TR069远程控制

sendcmd 1 DB save

—关闭下行GPON光口和WiFi—

ip link set mini-olt down

rmmod optical

rmmod mtlk

rmmod mtlkroot

—手动欺骗ITMS注册结果—

sendcmd 1 DB set PDTCTUSERINFO 0 Status 0

sendcmd 1 DB set PDTCTUSERINFO 0 Result 1

sendcmd 1 DB save

—查看硬件配置信息—

cat /proc/capability/boardinfo

—user提权—

sendcmd 1 DB set DevAuthInfo 1 Level 1

sendcmd 1 DB save

阅读更多交换机精彩内容,可前往什么值得买查看

","gnid":"91d6de32970106da9","img_data":[{"flag":2,"img":[{"desc":"","height":"680","title":"","url":"https://p0.ssl.img.360kuai.com/t016f44261d486ee93d.jpg","width":"934"},{"desc":"","height":"715","title":"","url":"https://p0.ssl.img.360kuai.com/t011ad7d1891282730d.jpg","width":"922"},{"desc":"","height":"633","title":"","url":"https://p0.ssl.img.360kuai.com/t01a2daf41d17cb5543.jpg","width":"803"},{"desc":"","height":"1439","title":"","url":"https://p0.ssl.img.360kuai.com/t0197e0fe058c37b828.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t0124a6705d55c06464.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01d5651ee0a2936dbf.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t016f3b013f57b540e3.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t0179b056de57cc32ef.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01ac676aa849217b0f.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t016b8e933c87cfcbe9.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01b6df18b7c7261ba7.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01bee02cdc16ef35fc.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01404b169ce48a40e4.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t013dcf73e36c8b5c4e.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01c5c5c7c77643cccc.jpg","width":"1080"},{"desc":"","height":"2337","title":"","url":"https://p0.ssl.img.360kuai.com/t01d0f89d133cbad6f3.jpg","width":"1080"},{"desc":"","height":"801","title":"","url":"https://p0.ssl.img.360kuai.com/t018893effad39e1981.jpg","width":"790"},{"desc":"","height":"518","title":"","url":"https://p0.ssl.img.360kuai.com/t0178cb379c3222d46a.jpg","width":"803"},{"desc":"","height":"1439","title":"","url":"https://p0.ssl.img.360kuai.com/t01b498c45d62989386.jpg","width":"1080"}]}],"original":0,"pat":"art_src_1,fts0,sts0","powerby":"pika","pub_time":1694874164000,"pure":"","rawurl":"http://zm.news.so.com/b68240fdbeaa8c316fa42985d8760152","redirect":0,"rptid":"db764d3e6a0ebb7a","rss_ext":[],"s":"t","src":"什么值得买","tag":[{"clk":"kdigital_1:mac","k":"mac","u":""}],"title":"酷玩体验 篇六:家庭网络最后一环改造 万兆中兴光猫升级小记

家马俩3222局域网抓包工具有哪些好用的,最好是汉化版的?

扶中怖13338446924 ______ 推荐用sniffer,这款是抓包工具里最好的一款! 版本 Sniffer Pro v4.7.530 有汉化的 下载地址: http://cq.oyksoft.com/SnifferPro.rar?vsid=6c1e221670c40dd24266ca52a36bdbfc

家马俩3222如何使用抓包工具 -

扶中怖13338446924 ______ 开始界面 wireshark是捕获机器上的某一块网卡的网络包,当你的机器上有多块网卡的时候,你需要选择一个网卡. 点击Caputre->Interfaces.. 出现下面对话框,选择正确的网卡.然后点击"Start"按钮, 开始抓包 Wireshark 窗口介绍 ...

家马俩3222有什么好用的抓包工具,请推荐一个 -

扶中怖13338446924 ______ 一般使用wireshark,windows/linux都可以的,其它的抓包工具还有很多,但都不如wireshark专业.

家马俩3222网站抓包工具有什么

扶中怖13338446924 ______ IE网页抓包辅助工具V6.0.14 httpwatch网站抓包工具 iptool抓包分析工具 WIND7网站抓包工具 wsockexpert抓包工具

家马俩3222如何使用抓包工具?为什么要抓包 -

扶中怖13338446924 ______ 抓包主要抓取流量,用于分析,如网络诊断、流量分析等等 可以试试基于进程抓包QPA工具

家马俩3222怎么利用抓包工具抓去数据结合sqlmappost注入 -

扶中怖13338446924 ______ POST注入 有两种方法来进行post注入,一种是使用--data参数,将post的key和value用类似GET方式来提交.二是使用-r参数,sqlmap读取用户抓到的POST请求包,来进行POST注入检测. 查看payload 之前一直是加本地代理,然后用...

家马俩3222适合Windows7的网络抓包工具有哪些 -

扶中怖13338446924 ______ 谷歌浏览器chrome自带的http抓包工具界面简洁大方,功能也很强大,唯一的不足就是界面是英文的.打开方式:点击右上角的菜单-->工具-->开发者工具. 下图是打开之后的界面.可以随便访问一个页面来测试下珠宝结果.工具打开之后默认...

家马俩3222怎么用抓包技术刷东西?求教 谢谢 -

扶中怖13338446924 ______ 方法: 1.安装抓包工具.目的就是用它分析网络数据包的内容.找一个免费的或者试用版的抓包工具并不难.我使用了一种叫做SpyNet3.12 的抓包工具,非常小巧, 运行的速度也很快.安装完毕后我们就有了一台抓包主机.你可...

家马俩3222各位大哥,能推荐几个windows 抓包工具吗? -

扶中怖13338446924 ______ sniffer winsock 0.6抓包工具 pdfethere抓包工具 网络抓包工具 主要用SNIFFER